Co to jest program modułu cisco eap fast. Moduł Cisco LEAP - co to za program? Co to jest moduł cisco eap fast?

Dzisiaj przyjrzymy się:

Pracując na komputerze z systemem Windows, użytkownik musi zawsze mieć oko na to, co dzieje się na jego komputerze. Ten system operacyjny jest uważany za najpopularniejszy na świecie, dlatego opracowano niezliczone programy, wirusy i narzędzia do penetracji oprogramowania na twoim komputerze. W szczególności dzisiaj rozważymy sytuację, w której zauważyłeś program Cisco LEAP Module na liście zainstalowanych programów lub procesów na swoim komputerze.

Jeśli zobaczyłeś na swoim komputerze nieznane oprogramowanie, mogło ono dostać się na Twój komputer na trzy sposoby: zainstalowałeś je sam, ale nie pamiętasz, inny użytkownik komputera zrobił to za Ciebie lub podczas instalacji programu, pola wyboru to odpowiedź na zainstalowanie dodatkowego oprogramowania.

Naturalnie po zauważeniu programu Cisco LEAP Module na komputerze pojawiają się dwa pytania: co to za program i czy nie jest to wirus.

Trochę o Cisco

Cisco to dość znana amerykańska firma zajmująca się rozwojem i sprzedażą sprzętu sieciowego. W naszym kraju użytkownicy rzadko wiedzą o tej firmie, ale za granicą prawie każda amerykańska firma lub dom ma router Cisco oraz inny sprzęt i oprogramowanie sieciowe.

Co to jest program modułu Cisco LEAP

W rzeczywistości program Cisco LEAP Module jest tylko częścią pakietu oprogramowania, którego celem jest konfiguracja protokołów uwierzytelniania w sieciach Cisco Wi-Fi.

Mówiąc konkretnie o module Cisco LEAP, program oznacza Lightweight Extensible Authentication Protocol i jest lekkim rozszerzalnym modułem protokołu uwierzytelniania.

Czy ten program jest konieczny?

Nie, chyba że jesteś użytkownikiem sprzętu sieciowego Cisco.

Jaki jest najlepszy sposób na usunięcie programu z komputera?

To narzędzie należy odinstalować z komputera wraz z innym oprogramowaniem Cisco. Możesz wykonać tę operację w standardowy sposób poprzez menu "Panel sterowania", ale byłoby lepiej, gdyby do odinstalowania użyć programu Revo Uninstaller, który ma na celu całkowite usunięcie programów z komputera.

Wyjmowanie modułu Cisco LEAP z panelu sterowania

Usuwanie modułu Cisco LEAP za pomocą Revo Uninstaller

Zalecamy odinstalowanie programów za pomocą Revo Unisaller z tego prostego powodu, że oprócz standardowej deinstalacji program dodatkowo przeskanuje system w poszukiwaniu pozostałych plików, folderów i wpisów rejestru. To narzędzie pozwoli Ci jak najskuteczniej usuwać programy z komputera, eliminując możliwe konflikty i zwiększając wydajność systemu.

- W razie potrzeby pobierz program Revo Uninstaller z tego łącza, a następnie zainstaluj komputer. Uruchom program. Po wyświetleniu na ekranie listy zainstalowanego oprogramowania znajdź program Cisco LEAP Module, kliknij go prawym przyciskiem myszy i wybierz Odinstaluj. Zakończ procedurę dezinstalacji, postępując zgodnie z monitami systemu. Na etapie skanowania zalecamy wybranie pozycji „Pełny”, ponieważ tylko w ten sposób program najdokładniej sprawdza system.

- Sprawdź listę i . Będą musiały zostać usunięte w ten sam sposób.

- Uruchom ponownie komputer, aby system trwale zaakceptował zmiany.

To wszystko na ten temat.

W tym artykule przedstawiono przykład konfiguracji uwierzytelniania EAP (Extended Authentication Protocol) użytkownika bezprzewodowego w lokalnej bazie danych serwera RADIUS w punkcie dostępowym z systemem Cisco IOS®.

Ze względu na pasywną rolę punktu dostępowego w EAP (konwertuje pakiety klientów bezprzewodowych na pakiety przewodowe i przekazuje je do serwera uwierzytelniającego i odwrotnie), konfiguracja ta jest używana w prawie wszystkich metodach EAP. Metody te obejmują (między innymi) LEAP, Secure EAP (PEAP)-MS Mutual Authentication Protocol (CHAP) w wersji 2, PEAP Generic Token Card (GTC), EAP Flexible Authentication over Secure Tunnel (FAST), EAP Security Protocol transport warstwy (TLS) i TLS z tunelowaniem EAP (TTLS). Należy odpowiednio skonfigurować serwer uwierzytelniania dla każdej metody EAP. Ten artykuł zawiera tylko informacje na temat konfigurowania punktu dostępu.

Wymagania

Podczas konfiguracji może być wymagana następująca wiedza:

- Zrozumienie GUI lub CLI Cisco IOS.

- Ogólne zrozumienie pojęcia uwierzytelniania EAP.

Używane komponenty

- Punkt dostępu Cisco Aironet z systemem Cisco IOS.

- Wirtualna sieć LAN (VLAN), załóżmy, że w sieci jest tylko jedna.

- Serwer uwierzytelniania RADIUS pomyślnie integruje się z bazą danych użytkownika.

- Cisco LEAP i EAP-FAST obsługują następujące serwery uwierzytelniania:

- Bezpieczny serwer kontroli dostępu Cisco (ACS)

- Rejestrator dostępu Cisco (CAR)

- Funk Steel Belted RADIUS

- Interlink zasługa

- Microsoft PEAP-MS-CHAP w wersji 2 i PEAP-GTC obsługują następujące serwery uwierzytelniania:

- Usługa uwierzytelniania internetowego firmy Microsoft (IAS)

- Cisco Secure ACS

- Funk Steel Belted RADIUS

- Interlink zasługa

- Autoryzacji mogą dokonać dowolne inne serwery uwierzytelniania firmy Microsoft.

- Konieczne jest skonsultowanie się z producentem sprzętu zainstalowanego u klienta w celu wyjaśnienia, na jakich warunkach serwery uwierzytelniania współpracujące z EAP-TLS, EAP-TTLS i innymi metodami EAP są obsługiwane przez ich produkty.

Informacje zawarte w tym dokumencie zostały opracowane przy użyciu sprzętu testowego w specjalnie zaprojektowanych warunkach laboratoryjnych. Podczas pisania ten dokument wykorzystano tylko dane otrzymane z urządzeń z domyślną konfiguracją. W sieci produkcyjnej musisz zrozumieć konsekwencje wykonywania wszystkich poleceń.

Ustawienie

Ta konfiguracja zakłada, że uwierzytelnianie EAP jest skonfigurowane w punkcie dostępu z systemem IOS.

Podobnie jak większość algorytmów uwierzytelniania opartych na hasłach, Cisco LEAP jest podatny na ataki słownikowe. Nie chodzi tu o nowy typ ataku lub nową lukę w Cisco LEAP. Aby złagodzić ataki słownikowe, należy opracować silną politykę haseł. Obejmuje to używanie silnych haseł i okresową ich zmianę.

EAP sieciowy lub uwierzytelnianie otwarte z EAP

Przy każdej metodzie uwierzytelniania opartej na EAP/802.1x może pojawić się pytanie, jakie są różnice między sieciowym EAP a otwartym uwierzytelnianiem z EAP. Dotyczy to wartości w polu Authentication Algorithm w nagłówkach pakietów kontrolnych i wiążących. Większość producentów bezprzewodowych urządzeń klienckich ustawia to pole na wartość 0 (uwierzytelnianie otwarte), a następnie wskazuje, że chcą uwierzytelniania EAP później podczas procesu kojarzenia. W produktach Cisco ta wartość jest ustawiana inaczej, mianowicie od początku skojarzenia z flagą protokołu sieciowego EAP.

Jeśli sieć ma klientów, którzy:

- Klienci Cisco — muszą korzystać z sieciowego EAP.

- Klienci zewnętrzni (w tym produkty zgodne z CCX) — muszą używać uwierzytelniania otwartego z protokołem EAP.

- Kombinacja urządzeń klienckich Cisco i innych firm — należy wybrać zarówno Network EAP, jak i Open Authentication with EAP.

Definiowanie serwera uwierzytelniania

Pierwszym krokiem w konfiguracji EAP jest zdefiniowanie i komunikowanie się z serwerem uwierzytelniającym.

1. Na karcie punktu dostępu Menedżera serwera (pozycja menu Bezpieczeństwo > Menedżer serwera), wykonaj następujące czynności:

- Wprowadź adres IP serwera uwierzytelniania w polu Serwer.

- Określ wspólne hasło i porty.

- Kliknij stosować w celu utworzenia definicji i wypełnienia list rozwijanych.

- Ustaw adres IP serwera w polu Domyślne priorytety serwera > Typ uwierzytelniania EAP > Priorytet 1.

- Kliknij stosować.

Punkt dostępu skonfiguruj terminal

Punkt dostępu (konfiguracja) # aaa promień serwera grupy rad_eap

AP(config-sg-radius)# serwer 10.0.0.3 port autoryzacji 1645 port kont 1646

AP(config-sg-radius)# Wyjście

Punkt dostępu (konfiguracja) # aaa nowy model

Punkt dostępu (konfiguracja) # aaa uwierzytelnianie login eap_methods group rad_eap

Punkt dostępu (konfiguracja) # Radiowy host serwera 10.0.0.3 auth-port 1645

port acct 1646 klucz labap1200ip102

Punkt dostępu (konfiguracja) # koniec

Punkt dostępu zapisz pamięć

2. Punkt dostępu musi być skonfigurowany na serwerze uwierzytelniania jako klient AAA.

Na przykład na serwerze Cisco Secure Access Control Server jest to konfigurowane na stronie Konfiguracja sieci, która definiuje nazwę punktu dostępu, adres IP, wspólne tajne hasło i metodę uwierzytelniania (RADIUS Cisco Aironet lub RADIUS Cisco IOS/PIX). Informacje na temat serwerów uwierzytelniania bez kontroli dostępu można znaleźć w dokumentacji ich producenta.

Należy upewnić się, że serwer uwierzytelniania jest skonfigurowany do używania żądanej metody uwierzytelniania EAP. Na przykład w przypadku serwera Cisco Secure Access Control Server, który korzysta z LEAP, należy skonfigurować uwierzytelnianie LEAP na stronie Konfiguracja systemu — Konfiguracja uwierzytelniania globalnego. Kliknij Konfiguracja systemu, następnie naciśnij Globalna konfiguracja uwierzytelniania. Aby uzyskać informacje na temat serwerów uwierzytelniania innych niż Access Server lub innych metod EAP, zapoznaj się z dokumentacją ich producenta.

Poniższy rysunek pokazuje, jak Cisco Secure ACS jest skonfigurowany do korzystania z PEAP, EAP-FAST, EAP-TLS, LEAP i EAP-MD5.

Definiowanie metod uwierzytelniania klienta

Gdy punkt dostępu określi, gdzie wysłać żądanie uwierzytelnienia klienta, należy go skonfigurować do korzystania z następujących metod.

Notatka: Te instrukcje dotyczą instalacji opartej na WEP.

1. Na karcie punktu dostępu Menedżera szyfrowania (pozycja menu Bezpieczeństwo > Menedżer szyfrowania) musisz wykonać następujące czynności:

- Określ użycie Szyfrowanie WEP.

- Określ, że użycie WEP jest wymagane Obowiązkowe.

- Upewnij się, że rozmiar klucza jest ustawiony na 128 bitów.

- Kliknij stosować.

Możesz także uruchomić następujące polecenia z CLI:

Punkt dostępu skonfiguruj terminal

Wprowadź polecenia konfiguracyjne, po jednym w wierszu. Zakończ z CNTL/Z.

Punkt dostępu (konfiguracja) # interfejs dot11radio 0

Punkt dostępu (konfiguracja-jeśli)# tryb szyfrowania obowiązkowy

Punkt dostępu (konfiguracja-jeśli)# koniec

Punkt dostępu zapisz pamięć

2. Wykonaj następujące czynności na karcie punktu dostępu Menedżera SSID (pozycja menu Bezpieczeństwo > Menedżer SSID):

- Wybierz żądany identyfikator SSID.

- W sekcji „Zaakceptowane metody uwierzytelniania” zaznacz pole otwarty i użyj rozwijanej listy, aby wybrać Z EAP.

- Pole wyboru Sieć-EAP jeśli masz kartę klienta Cisco.

- Kliknij stosować.

Możesz także uruchomić następujące polecenia z CLI:

Punkt dostępu skonfiguruj terminal

Wprowadź polecenia konfiguracyjne, po jednym w wierszu. Zakończ z CNTL/Z.

Punkt dostępu (konfiguracja) # interfejs dot11radio 0

Punkt dostępu (konfiguracja-jeśli)# ssid ssid labap1200

AP(config-if-ssid)# uwierzytelnianie otwórz eap eap_methods

AP(config-if-ssid)# uwierzytelnianie sieciowe eap eap_methods

AP(config-if-ssid)# koniec

Punkt dostępu zapisz pamięć

Po potwierdzeniu, że podstawowa funkcjonalność działa poprawnie z podstawową konfiguracją EAP, można dodać dodatkowe funkcje i zarządzanie kluczami. Umieść bardziej złożone funkcje na podstawie funkcjonalnej, aby ułatwić rozwiązywanie problemów.

Badanie

Ta sekcja zawiera informacje, których można użyć do sprawdzenia, czy konfiguracja działa.

Niektóre polecenia pokazać obsługiwane przez narzędzie Narzędzie do interpretacji wyników(jedynie dla zarejestrowany użytkowników), który umożliwia przeglądanie analizy wyników polecenia pokazać.

pokaż wszystkie grupy serwerów promienia– Wyświetla listę wszystkich skonfigurowanych grup serwerów RADIUS w punkcie dostępu.

Rozwiązywanie problemów

Procedura rozwiązywania problemów

Aby rozwiązać problem z konfiguracją, wykonaj następujące kroki:

- W narzędziu lub oprogramowaniu po stronie klienta należy utworzyć nowy profil lub połączenie z tymi samymi lub podobnymi ustawieniami, aby upewnić się, że nic nie zostało uszkodzone w ustawieniach klienta.

- Aby wykluczyć możliwość zakłóceń RF wpływających na pomyślne uwierzytelnienie, konieczne jest tymczasowe wyłączenie uwierzytelnienia, wykonując następujące czynności:

- Wykonywanie poleceń z CLI brak uwierzytelniania otwarte eap_methods, brak uwierzytelniania sieciowy eap eap_methods i uwierzytelnianie otwarte.

- W GUI na stronie Menedżera SSID musisz odznaczyć Sieć-EAP, Sprawdź pudełko otwarty i ustaw menu z powrotem na Bez dodatku. Jeśli klient zostanie pomyślnie dopasowany, radio nie spowoduje problemów z dopasowaniem.

- Musisz się upewnić, że wspólne tajne hasła są zsynchronizowane między punktem dostępu a serwerem uwierzytelniającym.

- Z interfejsu wiersza polecenia wybierz klucz wiersza radius-server host x.x.x.x auth-port x acct-port x

. - W interfejsie graficznym na stronie Menedżer serwera ponownie wprowadź wspólne hasło dla odpowiedniego serwera w polu „Wspólne hasło”. Wpis współdzielonego tajnego punktu dostępu na serwerze RADIUS musi zawierać to samo hasło współdzielonego tajnego, o którym mowa wcześniej.

- Usuń wszystkie grupy użytkowników z serwera RADIUS. Czasami mogą wystąpić konflikty między grupami użytkowników zdefiniowanymi przez serwer RADIUS a grupami użytkowników w domenie bazowej. Sprawdź wpisy dziennika serwera RADIUS pod kątem nieudane próby i powody, dla których te próby się nie powiodły.

Polecenia rozwiązywania problemów

Niektóre polecenia pokazać obsługiwane przez narzędzie Narzędzie do interpretacji wyników(jedynie dla zarejestrowany użytkowników), który umożliwia podgląd wyników wykonania polecenia pokazać.

Rozdział Uwierzytelnianie debugowania zawiera znaczną ilość szczegółów na temat zbierania i interpretowania danych wyjściowych poleceń debugowania związanych z protokołem EAP.

Notatka: Przed wykonaniem poleceń odpluskwić, zobacz sekcję Ważna informacja o poleceniach debugowania.

- debuguj dot11 aaa uwierzytelniania state-machine– Wyświetla główne sekcje (lub stany) negocjacji między klientem a serwerem uwierzytelniania.

Notatka: W wersjach oprogramowania Cisco IOS przed 12.2(15)JA składnia polecenia odpluskwić jest następny debuguj dot11 aaa dot1x state-machine. - debuguj proces uwierzytelniania dot11 aaa– Wyprowadza pojedyncze rekordy dialogów negocjacji między klientem a serwerem uwierzytelniania.

Notatka: W wersjach oprogramowania Cisco IOS sprzed 12.2(15)JA składnia polecenia debug wygląda następująco: debuguj proces dot11 aaa dot1x. - Uwierzytelnianie debugowania promienia– Wyświetla negocjacje RADIUS między serwerem a klientem, które są połączone mostem z punktem dostępu.

- debuguj uwierzytelnianie aaa– Wyprowadza negocjacje AAA dotyczące uwierzytelniania między urządzeniem klienckim a serwerem uwierzytelniania.

Mieć pytania?

Skontaktuj się z Akvilon-A, aby poznać szczegóły i uzyskać dokładnie to, czego potrzebujesz.

Firma produkująca sprzęt sieciowy, taki jak komunikatory, routery, ekrany, modemy, routery, serwery i inne. Jest także znaczącym producentem i liderem technologii komputerowej i sieciowej.

Cisco

To amerykańska firma zajmująca się rozwojem i sprzedażą sprzętu sieciowego. Główne motto firmy: zapewnienie możliwości zakupu wszystkich urządzeń sieciowych tylko w Cisco Systems.

Poza produkcją urządzeń firma jest największym na świecie przedsiębiorstwem w dziedzinie wysokich technologii. Nadal pytasz: „Cisco – co to jest?” Firma na początku swojej działalności produkowała wyłącznie routery. Obecnie jest największym liderem w rozwoju technologii dla Internetu. Stworzył multidyscyplinarny system certyfikacji dla specjalistów sieciowych. Profesjonalne certyfikaty Cisco są wysoko cenione na poziomie eksperckim (CCIE) wysoko szanowanym w świecie komputerowym.

Nazwa Cisco pochodzi od miasta San Francisco w Kalifornii. Logo jest kopią mostu Golden Gate. Firma działa na terenie Rosji, Ukrainy i Kazachstanu od 1995 roku. W 2007 roku znacznie zwiększona sprzedaż bezpieczeństwa informacji wyniosła około 80 milionów dolarów. A od 2009 roku w Rosji istnieje centrum badawczo-rozwojowe.

To właśnie ta firma jest w czołówce budowy rozległych i bardzo niezawodnych sieci wewnętrznych. Seria Aironet wykorzystuje bezpieczeństwo, precyzyjną kontrolę, bezpieczeństwo do budowy sieci Wi-Fi. Seria ta posiada pięć punktów dostępowych, dzięki czemu pomaga w rozwiązaniu wielu problemów. Taka sieć obsługuje trzy standardy: a, b, g oraz 802.11n, dzięki czemu może maksymalizować

Możesz ręcznie zmieniać uprawnienia, dodawać i usuwać użytkowników w sieci dwóch lub trzech punktów dostępowych. Ale jeśli więcej, to musisz użyć urządzenia takiego jak kontroler. Ten inteligentny mechanizm nie tylko monitoruje sieć, ale także rozkłada obciążenie równo pomiędzy punkty dostępowe w sieci, wykorzystując analizę punktów dostępowych. Istnieją dwa modele kontrolerów: 2100 i 4400.

Program Akademii Cisco

W rozwijającej się gospodarce technologicznej wiedza na temat sieci i Internetu pochodzi z programu sieciowego Akademii Cisco.

Oczywiście chcesz wiedzieć: Cisco - co to jest? Zawiera materiały z Internetu, ćwiczenia praktyczne, ocenę wiedzy uczniów. Program ten powstał w 1997 roku w 64 instytucje edukacyjne. Rozprzestrzenił się na 150 krajów. Specjaliści programowi przygotowują przyszłych nauczycieli w Centrach Szkoleniowych (SATS). Następnie nauczyciele szkolą nauczycieli regionalnych, oni szkolą nauczycieli lokalnych, a nauczyciele lokalni przekazują zdobytą wiedzę uczniom. Po ukończeniu studiów studenci otrzymują certyfikaty Network Specialist (CCNA) i Network Professional (CCNP). W tej chwili, oprócz tych certyfikatów, kadeci mogą również brać udział w kursach z różnych dziedzin. Z biegiem czasu program stale dostosowuje się do wysokich standardów.

Cisco Unified Computing System (UCS)

W dzisiejszych czasach biznes wymaga szybkiej reakcji, dlatego coraz więcej uwagi poświęca się Cisco Unified Computing System (UCS). A więc Cisco – co to jest?

Pierwsza na świecie platforma, na której możesz tworzyć centra danych. Zapewnia inteligentną, programowalną infrastrukturę, która upraszcza i przyspiesza odpowiednie aplikacje i usługi w chmurze, której potrzebujesz. System ten ujednolica zarządzanie oparte na modelach, przydziela odpowiednie zasoby i obsługuje migrację, aby przyspieszyć i ułatwić wdrażanie aplikacji. A wszystko to zwiększa tym samym poziom niezawodności i bezpieczeństwa. Co w końcu robi ta platforma:

- łączy różne zasoby sieciowe i serwery Cisco w jeden system;

- zwiększa stopień dostępności i wydajności aplikacji;

- minimalizuje usługi dla pracy operacyjnej;

- optymalnie rozdziela pojemność centrum danych w celu obniżenia kosztów posiadania.

Rekordowa wydajność aplikacji została osiągnięta dzięki Cisco Unified Computing System.

Cisco EAP

Każdy chce wiedzieć: Cisco Eap - co to jest? Powiedzmy, że protokół uwierzytelniania rozszerzonego. Pakiety informacji bezprzewodowej są tłumaczone na pakiety, które są przesyłane przewodami i wysyłane do serwera uwierzytelniania iz powrotem. W razie potrzeby taki system jest wykorzystywany w pasywnej roli punktu dostępowego. Istnieją metody EAP:

- SKOK;

- EAP (PEAP)-MS-(CHAP) wersja 2;

- Ogólny token PEAP (GTC);

- EAP przez bezpieczny tunel (FAST);

- EAP-Tunel of Lack (TLS);

- TLS z tunelowaniem EAP (TTLS).

EAP działa w systemie IOS. Jest szczególnie wrażliwy na ataki słowne, a nie na nowe rodzaje ataków. Wystarczy opracować silne hasło i okresowo je zmieniać. Rozważmy teraz Cisco Eap Fast — co to jest?

EAP-FAST to program opracowany przez Cisco Systems. Metoda EAP, taka jak Leap, jest dobrze znana wśród telefonów IP i jest obsługiwana przez FreeRADIUS. Zapytaj: Cisco Leap Module to program do autoryzacji użytkowników Wi-Fi. Podatny podczas obliczania list MD5 zawinięć haseł.

Moduł Cisco Peap

Interesuje nas: Moduł Cisco Peap - co to jest? Bardzo prosty na pierwszy rzut oka program do terminowego czyszczenia systemu Windows z różnych przestarzałych i niepotrzebnych rejestru. To czyszczenie poprawia wydajność systemu. Obsługiwane przez różne systemy operacyjne, takie jak Windows Vista/7/8/Server 2012.

Ostatnio aktywni internauci coraz częściej spotykają się z pojawieniem się nieznanych programów na swoich komputerach: nikt celowo nie instalował takiego oprogramowania, ale programy jakoś trafiły na działający komputer. Doskonałym przykładem takiego oprogramowania jest Cisco EAP-FAST Module, Cisco LEAP Module lub Cisco PEAP Module. Jednocześnie większość użytkowników nie rozumie, co to za program? i czy jest to potrzebne - nagle usunięcie doprowadzi do niedziałania innych aplikacji?

Co to jest moduł cisco eap fast?

Jeśli wcześniej łączyłeś się z domeną sieciową lub , to wygląd programu cisco ucho moduł fast wśród działającego oprogramowania nie dziwi: program ten jest usługą uwierzytelniającą wykorzystującą bezpieczne tunelowanie (eap-fast) - rodzaj eap od Cisco.

Usługa ta umożliwia uwierzytelnianie przez sieć WAN zgodnie ze standardem IEEE 802.1X. eap-fast zapewnia również ochronę przed różnymi atakami sieciowymi.

Co to za program i czy jest potrzebny?

Jeśli nigdy wcześniej nie korzystałeś z produktów Cisco i nie łączyłeś się z domeną sieciową, możesz ją bezpiecznie usunąć. Początkowo program ten był przeznaczony dla infrastruktury bezprzewodowej Cisco.

Zazwyczaj Cisco eap-fast jest odpowiedni dla użytkowników lub organizacji, które nie mogą spełnić wymagań bezpieczeństwa dotyczących zasad haseł, nie chcą używać w swojej pracy certyfikatów cyfrowych lub nie obsługują Różne rodzaje bazy danych. W takich przypadkach eap-fast chroni przed różnymi atakami sieciowymi, w tym atakami typu man-in-the-middle, fałszowaniem uwierzytelniania, atakami typu AirSnort, fałszowaniem pakietów (na podstawie odpowiedzi ofiar) i atakami słownikowymi.

Jeśli organizacja używa (takich jak WPA lub WPA2, które zawierają standard 802.1x do celów uwierzytelniania), a także nie jest w stanie wymusić wymagań polityki haseł i nie chce używać certyfikatów, może bezpiecznie wdrożyć eap-fast w celu zwiększenia bezpieczeństwa ogólnie.

Co to za program i czy można go usunąć?

Czasami podczas ponownej instalacji sterowników karty sieci bezprzewodowej włączana jest również instalacja Cisco eap-fast, poza którą proces „nie przebiega” - instalator „zawiesza się”, a sieć bezprzewodowa pozostaje niedostępna. Możliwe przyczyny takie „zachowanie” polega na niepoprawnej definicji samej karty sieciowej lub nazwie modelu.

Aby zapobiec i wyeliminować takie problemy, wskazane jest okresowe skanowanie systemu w poszukiwaniu wirusów za pomocą programów antywirusowych, takich jak Dr.web CureIt.

W końcu, podczas ponownej instalacji systemu, możesz dostać już zainfekowane sterowniki i instalatory. Jednocześnie standardowe programy antywirusowe, takie jak Kaspersky, mogą po prostu pominąć zainfekowane pliki, dodając je do wykluczeń - i odpowiednio dać im prawie pełny dostęp do systemu.

Jeśli sterowniki zostały zainstalowane za pomocą instalatora, musisz najpierw odinstalować ten program za pomocą Panelu sterowania w pozycji „Programy i funkcje” (w systemie Windows 7 i nowszych) lub „Dodaj/usuń programy” (w systemie Windows XP) i ponownie.

Jeśli wszystko inne zawiedzie, powinieneś użyć Program Everest(aka AIDA), aby określić poprawny identyfikator urządzenia, dzięki któremu można znaleźć właściwe sterowniki. Można to również zrobić za pomocą standardowego Menedżera urządzeń, przechodząc do właściwości urządzenia i wybierając pozycję Szczegóły, jednak program Everest sprawi, że będzie to łatwiejsze i wygodniejsze.

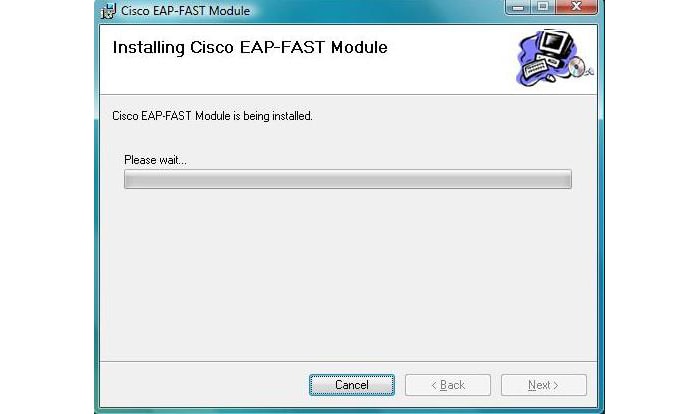

Jak odinstalować program

Aby całkowicie usunąć moduł Cisco eap-fast, użyj Kreatora dodawania/usuwania programów z Panelu sterowania. Przewodnik krok po kroku dotyczący usuwania jest następujący:

- - otwórz menu startowe i przejdź do Panelu sterowania;

- - wybierz Dodaj/Usuń programy dla Windows XP lub Programy i funkcje dla Windows Vista, 7 i 10;

- - Znajdź program modułu Cisco eap-fast i kliknij go. W systemie Windows XP kliknij kartę Zmień/Usuń lub po prostu kliknij przycisk Usuń;

- - postępuj zgodnie z instrukcjami usuwania, aż proces zostanie pomyślnie zakończony.